プライバシー保護コンプライアンスに最適なデータ匿名化ツール

組織はデータ匿名化ツールを使用してデータを削除します 個人を特定できる情報 データセットから。違反すると、規制当局から高額の罰金が課される可能性があります。 データ侵害。 なし データの匿名化、データセットを最大限に活用したり共有したりすることはできません。

その他にもたくさんのグーグルの 匿名化ツール 完全なコンプライアンスを保証することはできません。過去世代の手法では、個人情報が悪意のある攻撃者によって匿名化される可能性があります。いくつかの 統計的匿名化手法 データセットの信頼性が失われるまでデータセットの品質を低下させる データ分析.

我々で シント 匿名化方法と、過去世代のツールと次世代ツールの主な違いを紹介します。最適なデータ匿名化ツールについて説明し、それらを選択する際の重要な考慮事項を提案します。

目次

データ匿名化ツールとは何ですか?

データの匿名化 データセット内の機密情報を削除または変更する技術です。組織は、個人を直接的または間接的に追跡できる利用可能なデータに自由にアクセス、共有、利用することはできません。

- 一般データ保護規制(GDPR). EU の法律 個人データのプライバシーを保護し、データ処理への同意を義務付け、個人にデータ アクセス権を付与します。英国には、UK-GDPR と呼ばれる同様の法律があります。

- カリフォルニア州消費者プライバシー法 (CCPA)。 カリフォルニア州のプライバシー法 ~に関する消費者の権利に重点を置く データ共有.

- 医療保険の相互運用性と責任に関する法律 (HIPAA)。 プライバシールール 患者の健康情報を保護するための基準を確立します。

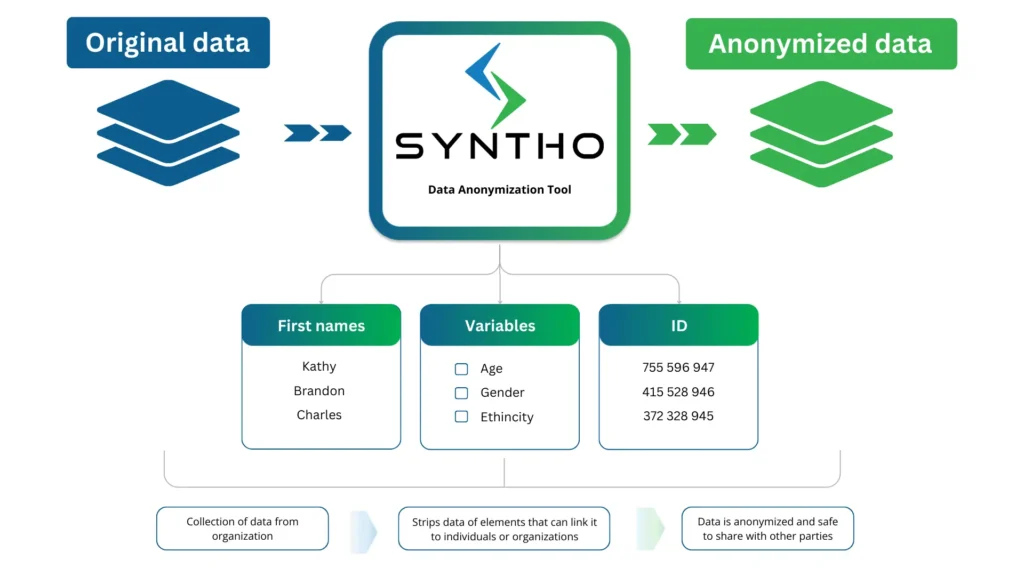

データ匿名化ツールはどのように機能しますか?

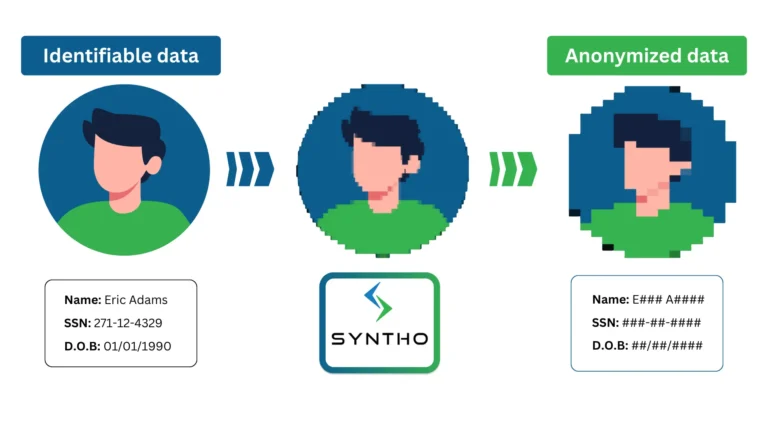

データ匿名化ツールは、データセットをスキャンして機密情報を探し、それらを人工データに置き換えます。このソフトウェアは、表や列、テキスト ファイル、スキャンされた文書内でそのようなデータを検索します。

このプロセスでは、データから個人や組織に結び付く可能性のある要素が削除されます。これらのツールによって隠蔽されるデータの種類は次のとおりです。

- 個人を特定できる情報 (PII): 名前、識別番号、生年月日、請求詳細、電話番号、電子メール アドレス。

- 保護された健康情報 (PHI): 医療記録、健康保険の詳細、個人の健康データがカバーされます。

- 財務情報: クレジット カード番号、銀行口座の詳細、投資データなど、法人に関連付けられる可能性のあるもの。

たとえば、医療機関はがん研究における HIPAA 準拠を確保するために、患者の住所と連絡先の詳細を匿名化します。ある金融会社は、GDPR 法を遵守するために、データセット内の取引の日付と場所を隠しました。

コンセプトは同じですが、いくつかの異なるテクニックが存在します。 データの匿名化.

データ匿名化技術

匿名化はさまざまな方法で行われますが、すべての方法がコンプライアンスと実用性に関して同等に信頼できるわけではありません。このセクションでは、さまざまなタイプのメソッドの違いについて説明します。

偽名化

仮名化は、個人識別子を仮名に置き換える可逆的な匿名化プロセスです。元のデータと変更されたデータの間のマッピングを維持し、マッピング テーブルを別に保存します。

仮名化の欠点は、元に戻せることです。追加情報があれば、悪意のある攻撃者はそれを追跡して個人を追跡できます。 GDPR の規則では、仮名化されたデータは匿名化されたデータとはみなされません。引き続きデータ保護規制の対象となります。

データマスキング

データ マスキング手法では、構造的には似ていますが、機密情報を保護するためにデータの偽バージョンを作成します。この手法では、実際のデータを変更された文字に置き換えて、通常の使用と同じ形式を維持します。理論的には、これはデータセットの運用機能を維持するのに役立ちます。

実際には、 マスキングデータ 多くの場合、 データユーティリティ。保存できない可能性があります 元データの分布または特性が異なるため、分析にはあまり役に立ちません。もう 1 つの課題は、何をマスクするかを決めることです。間違って実行すると、マスクされたデータが再識別される可能性があります。

一般化(集約)

一般化では、データの詳細性を低くすることでデータを匿名化します。類似したデータがグループ化され、その品質が低下し、個々のデータを区別することが困難になります。この方法には、個々のデータ ポイントを保護するために平均化や合計などのデータ要約方法が含まれることがよくあります。

過剰な一般化ではデータがほとんど役に立たなくなる可能性があり、過小な一般化では十分なプライバシーが提供されない可能性があります。集約されたデータセットは、他のデータセットと組み合わせた場合でも十分な詳細な匿名化を提供できる可能性があるため、残存開示のリスクもあります。 データソース.

混乱

摂動は、値を切り上げてランダム ノイズを追加することにより、元のデータセットを変更します。データ ポイントは微妙に変更され、全体のデータ パターンを維持しながら元の状態を破壊します。

摂動の欠点は、データが完全に匿名化されていないことです。変更が不十分な場合、元の特性が再識別される危険性があります。

データの交換

スワッピングは、データセット内の属性値を再配置する手法です。この方法は特に実装が簡単です。最終的なデータセットは元のレコードに対応しておらず、元のソースを直接追跡することはできません。

ただし、間接的には、データセットは可逆性を維持します。交換されたデータは、二次情報源が限られている場合でも、漏洩される可能性があります。さらに、一部の交換データの意味上の整合性を維持するのは困難です。たとえば、データベース内の名前を置き換える場合、システムは男性の名前と女性の名前を区別できない可能性があります。

トークン化

トークン化では、機密データ要素がトークン (悪用可能な値を持たない非機密同等物) に置き換えられます。トークン化された情報は通常、ランダムな数字と文字の文字列です。この手法は、機能的特性を維持しながら財務情報を保護するためによく使用されます。

一部のソフトウェアでは、トークン保管庫の管理と拡張が困難になります。このシステムにはセキュリティ リスクも伴います。攻撃者が暗号化ボールトを通過すると、機密データが危険にさらされる可能性があります。

ランダム化

ランダム化では、ランダムなデータと模擬データを使用して値を変更します。これは、個々のデータ エントリの機密性を保持するのに役立つ簡単なアプローチです。

正確な統計分布を維持したい場合、この手法は機能しません。地理空間データや時間データなど、複雑なデータセットに利用されるデータが侵害されることが保証されています。ランダム化手法が不適切または不適切に適用された場合も、プライバシー保護を保証できません。

データ編集

データの秘匿化は、データセットから情報を完全に削除するプロセスです。つまり、テキストや画像を黒く塗りつぶす、空白にする、または消去します。これにより、機密情報へのアクセスが防止されます 生産データ これは、法的文書や公式文書では一般的な方法です。データが正確な統計分析、モデル学習、臨床研究に適さなくなることも同様に明らかです。

明らかなように、これらの技術には、悪意のある攻撃者が悪用できる抜け穴が残る欠陥があります。多くの場合、データセットから重要な要素が削除されるため、使いやすさが制限されます。これは、前世代の技術には当てはまりません。

次世代の匿名化ツール

最新の匿名化ソフトウェアは、再識別のリスクを回避するために高度な技術を採用しています。これらは、データの構造的な品質を維持しながら、すべてのプライバシー規制に準拠する方法を提供します。

合成データの生成

合成データの生成は、データの有用性を維持しながらデータを匿名化するためのよりスマートなアプローチを提供します。この手法では、アルゴリズムを使用して、実際のデータの構造とプロパティを反映する新しいデータセットを作成します。

合成データは、PII と PHI を個人を追跡できない模擬データに置き換えます。これにより、GDPR や HIPAA などのデータ プライバシー法への準拠が保証されます。合成データ生成ツールを採用することで、組織はデータのプライバシーを確保し、データ侵害のリスクを軽減し、データ駆動型アプリケーションの開発を加速します。

準同型暗号

準同型暗号(「同じ構造」と訳される) データを変換します 暗号文に変換します。暗号化されたデータセットは元のデータと同じ構造を保持するため、テストの精度が優れています。

この方法を使用すると、複雑な計算を直接実行できます。 暗号化されたデータ 最初に復号化する必要はありません。組織は、セキュリティを損なうことなく、暗号化されたファイルをパブリック クラウドに安全に保存し、データ処理をサードパーティにアウトソーシングできます。暗号化された情報にはプライバシー ルールが適用されないため、このデータも準拠しています。

ただし、複雑なアルゴリズムを正しく実装するには専門知識が必要です。さらに、準同型暗号化は、暗号化されていないデータに対する操作よりも遅くなります。これは、テスト用のデータに迅速にアクセスする必要がある DevOps および品質保証 (QA) チームにとって最適なソリューションではない可能性があります。

安全なマルチパーティ計算

Secure multiparty computation (SMPC) は、複数のメンバーが協力してデータセットを生成する暗号化手法です。各当事者は入力を暗号化し、計算を実行し、処理されたデータを取得します。このようにして、各メンバーは自分のデータを秘密にしながら、必要な結果を得ることができます。

この方法では、生成されたデータセットを複数の関係者が復号化する必要があるため、機密性が高まります。ただし、SMPC は結果を生成するまでにかなりの時間を必要とします。

| 前世代のデータ匿名化技術 | 次世代の匿名化ツール | ||||

|---|---|---|---|---|---|

| 偽名化 | 別のマッピング テーブルを維持しながら、個人識別子を仮名に置き換えます。 | - 人事データ管理 - カスタマーサポートとのやり取り - 調査研究 | 合成データの生成 | アルゴリズムを使用して、プライバシーとコンプライアンスを確保しながら、実際のデータの構造を反映する新しいデータセットを作成します。 | - データ駆動型アプリケーション開発 - 臨床研究 - 高度なモデリング - 顧客マーケティング |

| データマスキング | 同じ形式を維持したまま、実際のデータを偽の文字で変更します。 | - 財務報告 - ユーザーのトレーニング環境 | 準同型暗号 | 元の構造を保持したままデータを暗号文に変換し、復号化せずに暗号化されたデータの計算を可能にします。 | - 安全なデータ処理 - データ計算のアウトソーシング - 高度なデータ分析 |

| 一般化(集約) | データの詳細を減らし、類似したデータをグループ化します。 | - 人口統計調査 - 市場調査 | 安全なマルチパーティ計算 | 複数の当事者が入力を暗号化し、計算を実行し、共同結果を得る暗号化手法。 | - 共同データ分析 - 機密データのプール |

| 混乱 | 値を丸め、ランダム ノイズを追加することにより、データセットを変更します。 | - 経済データ分析 - 交通パターンの調査 - 販売データ分析 | |||

| データの交換 | データセットの属性値を再配置して、直接の追跡可能性を防ぎます。 | - 交通学 - 教育データ分析 | |||

| トークン化 | 機密データを非機密トークンに置き換えます。 | - 支払い手続き - 顧客関係調査 | |||

| ランダム化 | ランダムまたはモックデータを追加して値を変更します。 | - 地理空間データ分析 - 行動研究 | |||

| データ編集 | データセットから情報を削除します。 | - 法的文書の処理 - 記録管理 | |||

表 1. 以前の匿名化技術と次世代の匿名化技術の比較

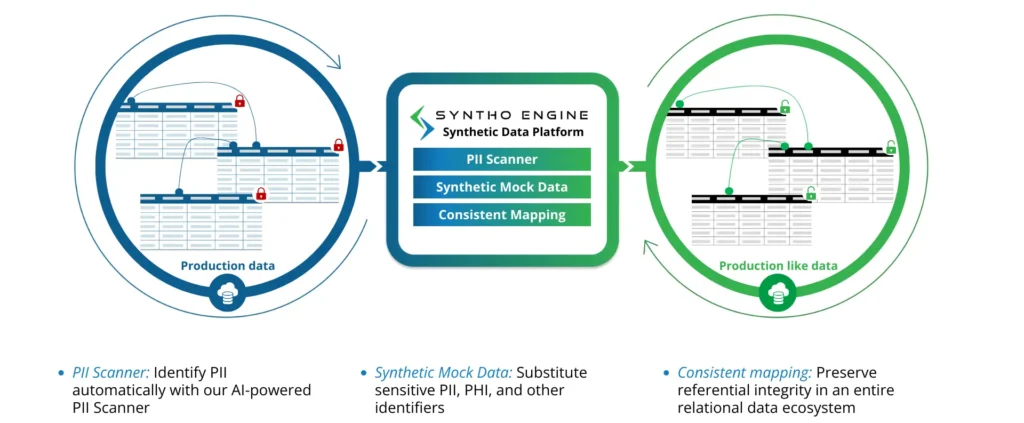

データ匿名化への新しいアプローチとしてのスマートなデータ匿名化

スマートな匿名化 AI が生成したデータを使用してデータを匿名化します 合成モックデータ。機能を備えたプラットフォームは、次の方法で機密情報を準拠した個人を特定できないデータに変換します。

- 匿名化ソフトウェアは既存のデータセットを分析し、PII と PHI を識別します。

- 組織は、どの機密データを人工情報に置き換えるかを選択できます。

- このツールは、準拠したデータを含む新しいデータセットを作成します。

このテクノロジーは、組織が共同作業を行って貴重なデータを安全に交換する必要がある場合に役立ちます。データを複数の規格に準拠させる必要がある場合にも役立ちます。 リレーショナルデータベース.

スマートな匿名化により、一貫したマッピングを通じてデータ内の関係がそのまま維持されます。企業は、生成されたデータを詳細なビジネス分析、機械学習トレーニング、臨床試験に使用できます。

方法が非常に多いため、匿名化ツールが自分に適しているかどうかを判断する方法が必要です。

適切なデータ匿名化ツールを選択する方法

- 運用上のスケーラビリティ。 運用上の要求に応じてスケールアップおよびスケールダウンできるツールを選択してください。時間をかけて、ワークロードが増加した場合の運用効率をストレス テストします。

- 統合。 データ匿名化ツールは、既存のシステムや分析ソフトウェア、および継続的統合および継続的デプロイ (CI/CD) パイプラインとスムーズに統合する必要があります。シームレスな運用には、データ ストレージ、暗号化、および処理プラットフォームとの互換性が不可欠です。

- 一貫したデータマッピング。 匿名化されたデータ保存ツールがニーズに適した完全性と統計的精度を備えていることを確認してください。 前世代の匿名化技術によりデータセットから貴重な要素が消去される。ただし、最新のツールは参照整合性を維持し、高度なユースケースに十分な精度のデータを提供します。

- セキュリティメカニズム。 実際のデータセットと匿名化された結果を内部および外部の脅威から保護するツールを優先します。ソフトウェアは、安全な顧客インフラストラクチャ、ロールベースのアクセス制御、および 2 要素認証 API に展開する必要があります。

- 準拠したインフラストラクチャ。 ツールが GDPR、HIPAA、CCPA 規制に準拠した安全なストレージにデータセットを保存していることを確認します。さらに、予期しないエラーによるダウンタイムの可能性を回避するために、データのバックアップおよび回復ツールをサポートする必要があります。

- 支払いモデル。 当面のコストと長期的なコストを考慮して、ツールが予算に合うかどうかを理解してください。大企業や中堅企業向けに設計されたツールもあれば、柔軟なモデルと使用量ベースのプランを備えたツールもあります。

- 技術サポート。 顧客サポートと技術サポートの品質と可用性を評価します。プロバイダーは、データ匿名化ツールの統合、スタッフのトレーニング、技術的問題への対処を支援してくれる場合があります。

7 つの最高のデータ匿名化ツール

何を探すべきかがわかったので、次に、最も信頼できるツールであると考えられるものを調べてみましょう。 機密情報をマスクする.

1. シンソ

Syntho は合成データ生成ソフトウェアを利用しています スマートな匿名化の機会を提供します。このプラットフォームのルールベースのデータ作成は多用途性をもたらし、組織がニーズに応じてデータを作成できるようにします。

AI を活用したスキャナー データセット、システム、プラットフォームにわたるすべての PII と PHI を識別します。組織は、規制基準に準拠するためにどのデータを削除またはモックするかを選択できます。一方、サブセット化機能は、テスト用に小さなデータセットを作成するのに役立ち、ストレージと処理リソースへの負担を軽減します。

このプラットフォームは、ヘルスケア、サプライ チェーン管理、金融などのさまざまな分野で役立ちます。組織は、Syntho プラットフォームを使用して非実稼働環境を作成し、カスタム テスト シナリオを開発します。

Syntho の機能について詳しくは、次のリンクを参照してください。 デモのスケジュール.

2.K2ビュー

3. ブロードコム

4. ほとんどが AI

5.ARX

6.健忘症

7. トニックアイ

データ匿名化ツールの使用例

金融、ヘルスケア、広告、公共サービスの企業は、データ プライバシー法の遵守を維持するために匿名化ツールを使用しています。匿名化されたデータセットは、さまざまなシナリオに使用されます。

ソフトウェア開発とテスト

匿名化ツールを使用すると、ソフトウェア エンジニア、テスター、QA 専門家は、PII を公開することなく現実的なデータセットを操作できます。高度なツールを使用すると、チームは、コンプライアンスの問題を発生させることなく、実際のテスト条件を模倣する必要なデータをセルフプロビジョニングできます。これにより、組織はソフトウェア開発効率とソフトウェア品質を向上させることができます。

実際のケース:

- Syntho のソフトウェアは匿名化されたテスト データを作成しました 実際のデータの統計値が保存されるため、開発者はさまざまなシナリオをより迅速に試すことができます。

- Google の BigQuery ウェアハウスはデータセットの匿名化機能を提供します 組織がプライバシー規制に違反することなくサプライヤーとデータを共有できるようにします。

臨床研究

医療研究者、特に製薬業界では、研究のプライバシーを保護するためにデータを匿名化します。研究者は、患者の機密保持を危険にさらすことなく、傾向、患者人口統計、治療結果を分析し、医療の進歩に貢献できます。

実際のケース:

- エラスムス医療センターは Syntho の匿名化 AI 生成ツールを使用しています 医学研究用の高品質のデータセットを生成して共有します。

詐欺防止

詐欺防止では、匿名化ツールを使用してトランザクション データを安全に分析し、悪意のあるパターンを特定できます。匿名化ツールを使用すると、実際のデータに基づいて AI ソフトウェアをトレーニングして、不正行為やリスクの検出を向上させることもできます。

実際のケース:

- Brighterion は Mastercard の匿名化された取引データでトレーニングされました AI モデルを強化し、誤検知を減らしながら不正検出率を向上させます。

顧客マーケティング

データ匿名化技術は、顧客の好みを評価するのに役立ちます。組織は、匿名化された行動データセットをビジネス パートナーと共有して、ターゲットを絞ったマーケティング戦略を洗練し、ユーザー エクスペリエンスをパーソナライズします。

実際のケース:

- Syntho のデータ匿名化プラットフォームは、合成データを使用して顧客離れを正確に予測しました 56,000 列を含む 128 人を超える顧客のデータセットから生成されます。

パブリックデータの公開

政府機関や政府機関は、データの匿名化を使用して、さまざまな公共イニシアチブのために公開情報を透過的に共有および処理します。これには、ソーシャル ネットワークや犯罪記録のデータに基づいた犯罪予測、人口動態や公共交通機関のルートに基づいた都市計画、病気のパターンに基づいた地域全体の医療ニーズなどが含まれます。

実際のケース:

- インディアナ大学、約10,000万人の警察官の匿名化されたスマートフォンデータを使用 米国の 21 都市を対象に、社会経済的要因に基づいた近隣パトロールの差異を明らかにしました。

これらは私たちが選んだほんの数例です。の 匿名化ソフトウェア は、利用可能なデータを最大限に活用する手段として、あらゆる業界で使用されています。

最適なデータ匿名化ツールを選択する

すべての企業が使用している データベース匿名化ソフトウェア プライバシー規制を遵守するため。個人情報を取り除くと、罰金や官僚的な手続きのリスクを負うことなく、データセットを利用したり共有したりできるようになります。

データの交換、マスキング、編集などの古い匿名化方法は、十分に安全ではありません。 データの匿名化 可能性が残っているため、非準拠またはリスクが生じます。また、過去世代 匿名化ソフトウェア 特に、データの品質が低下することがよくあります。 大規模なデータセット。組織は、高度な分析のためにそのようなデータに依存することはできません。

を選択する必要があります。 最適なデータ匿名化 ソフトウェア。多くの企業は、トップグレードの PII 識別、マスキング、合成データ生成機能を備えた Syntho プラットフォームを選択しています。

もっと詳しく知りたいですか?ご自由に製品ドキュメントをご覧いただくか、 デモンストレーションについてはお問い合わせください.

著者,

ビジネス開発マネージャー

ウリアナ・クラインスカSyntho の事業開発エグゼクティブであり、ソフトウェア開発と SaaS 業界で国際的な経験を持ち、アムステルダム VU でデジタル ビジネスとイノベーションの修士号を取得しています。

過去 5 年間にわたり、Uliana は AI の機能を探索し、AI プロジェクトの実装のための戦略的なビジネス コンサルティングを提供することに確固たる努力を払ってきました。